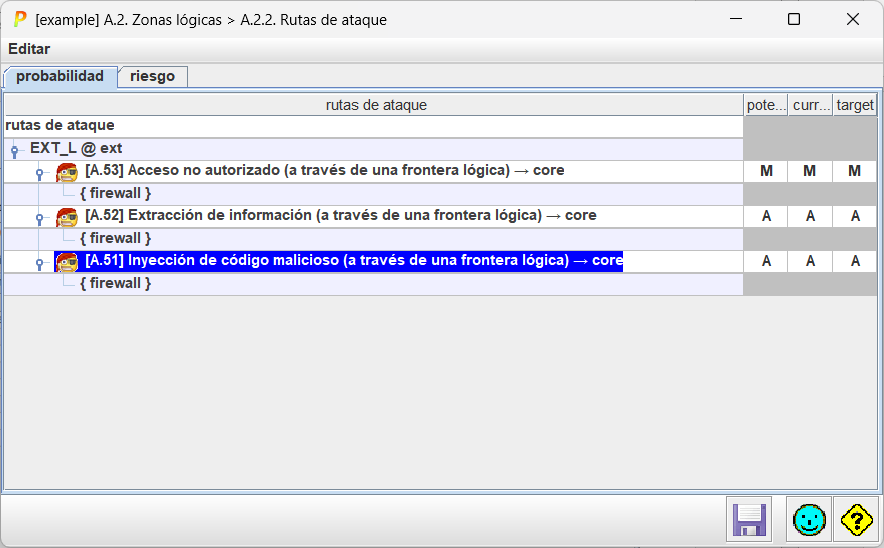

Rutas de ataque

Actualmente solo para fronteras lógicas.

Se trata de una pantalla de presentación de datos calculados por PILAR: ru.tas que pueden seguir los atacantes desde la zona origen hasta la zona atacada.

Primero, la probabilidad de que el ataque tenga éxito

Que se lee de la siguiente manera:

Fila 1

Para atacantes externos de tipo EXT_L en la zona ext

Fila 2 (y 4 y 6)

Por medio de la amenaza A.51, el atacante puede inyectar código dañino a través del dispositivo de frontera “firewall” (fila 3) en la zona core.

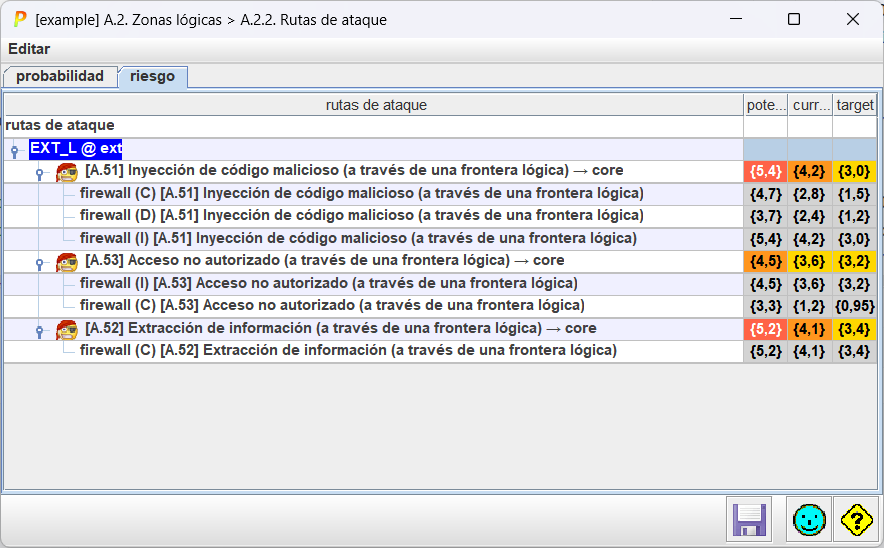

y en otra tabla, las consecuencias (riesgo) derivado de estos ataques:

En el ejemplo se muestran las opciones de un atacante externo, EXT_L, situado en la zona [ext]. Tiene tres opciones,

- practicar la amenaza [A.52] y salir de la zona [core] atravesando el activo de frontera, [firewall], lo que tiene consecuencias sobre la confidencialidad de los activos en la zona [core]

- practicar la amenaza [A.53] y entrar a la zona [core] atravesando el activo de frontera [firewall], lo que tiene consecuencias sobre la integridad y confidencialidad de los activos en la zona [core]

- practicar la amenaza [A.51] y entrar de la zona [core] atravesando el activo de frontera, [firewall] ], lo que tiene consecuencias sobre la disponibilidad, integridad y confidencialidad de los activos en la zona [core]

Para cada amenaza tiene una probabilidad de éxito, especificada en el TSV asociado en el fichero .CAR para el perfil EXT_L.

Esta probabilidad potencial se ve mitigada por las salvaguardas de protección perimetral que se despliegan en cada fase del proyecto.

Una vez dentro, el atacante puede practicar otras amenazas sobre los activos del interior, siempre siguiendo lo especificado por los TSV para este perfil de ataque.